AmpliarDiego Betto

AmpliarDiego Betto

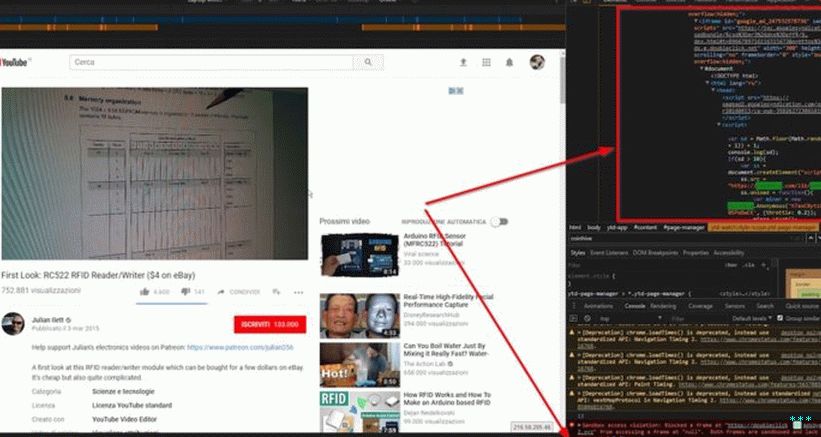

YouTube fue capturado recientemente mostrando anuncios que se filtran de forma encubierta fuera de las CPU y la electricidad de los visitantes para generar moneda digital en En nombre de los atacantes anónimos, se informó ampliamente.

La noticia de los anuncios abusivos comenzó a más tardar el martes, ya que las personas llevó a los sitios de redes sociales para quejarse de sus programas antivirus estaban detectando código de minería de criptomonedas cuando visitaron Youtube. Las advertencias llegaron incluso cuando las personas cambiaron el navegador estaban usando, y las advertencias parecían estar limitadas a veces cuando los usuarios estaban en YouTube.

Genial ahora mi navegador cada vez que veo youtube … mi antivirus siempre bloqueando coinhive por malware. No me gusta mucho pero esto se está volviendo molesto y necesito una solución por favor T n T

– Arung (@ArungLaksmana) 23 de enero de 2018

Hola, @avast_antivirus parece que estás bloqueando los mineros de cifrado (#coinhive) en @YouTube #ads Gracias

https://t.co/p2JjwnQyxz

– Diego Betto (@diegobetto) 25 de enero de 2018

Por lo visto @YouTube es muy gracioso y no le bastaba con bajarnos la audiencia, ahora van y nos meten el JavaScript de Coinhive para utilizar nuestros dispositivos para minero Monero! Delaware verdad, @Google! Que leeches estáis haciendo con YouTube ?? pic.twitter.com/NzMUMlArJs

– ᛗ? ᛟ Ervo ᛟ? ᛗ (@Mystic_Ervo) 24 de enero de 2018

El viernes, investigadores del proveedor de antivirus Trend Micro dijeron los anuncios ayudaron a generar un aumento de más del triple en Web miner detecciones Dijeron que los atacantes detrás de los anuncios estaban abusando Plataforma de anuncios DoubleClick de Google para mostrarlos en YouTube visitantes en países seleccionados, incluidos Japón, Francia, Taiwán, Italia y España.

Los anuncios contienen JavaScript que extrae la moneda digital conocida como Monero En nueve de cada 10 casos, los anuncios se usarán públicamente JavaScript disponible proporcionado por Coinhive, una minería de criptomonedas servicio que es controvertido porque permite a los suscriptores beneficio al usar subrepticiamente las computadoras de otras personas. los el 10 por ciento restante del tiempo, los anuncios de YouTube usan privado minería de JavaScript que ahorra a los atacantes el 30 por ciento de corte Coinhive toma. Ambas secuencias de comandos están programadas para consumir el 80 por ciento de la CPU de un visitante, dejando apenas suficientes recursos para que función.

“YouTube probablemente fue el objetivo porque los usuarios suelen estar en el sitio durante un período prolongado de tiempo, “seguridad independiente El investigador Troy Mursch le dijo a Ars. “Este es un objetivo principal para malware de cryptojacking, porque cuanto más tiempo están extrayendo los usuarios criptomoneda cuanto más dinero se gana “. Mursch dijo que una campaña de Septiembre que utilizó el sitio web Showtime para entregar Los anuncios de minería de criptomonedas son otro ejemplo de atacantes que apuntan Un sitio de videos.

Para agregar insulto a la lesión, el JavaScript malicioso en al menos algunos casos iban acompañados de gráficos que mostraban anuncios falsos Programas AV, que estafan a las personas sin dinero y, a menudo, instalan malware cuando se ejecutan.

vozforums.com

vozforums.com

El anuncio anterior se publicó el martes. Al igual que los anuncios analizados. por Trend Micro y publicado en las redes sociales, extrajo monedas de Monero en nombre de alguien con la clave del sitio Coinhive de “h7axC8ytzLJhIxxvIHMeC0Iw0SPoDwCK”. No es posible saber cómo muchas monedas que el usuario ha generado hasta ahora. Trend Micro dijo que el la campaña comenzó el 18 de enero. En un correo electrónico enviado como esta publicación fue En vivo, un representante de Google escribió:

La minería de criptomonedas a través de anuncios es una forma relativamente nueva de abuso que viola nuestras políticas y que hemos estado monitoreando activamente. Aplicamos nuestras políticas a través de una detección multicapa sistema en nuestras plataformas que actualizamos a medida que surgen nuevas amenazas. En este caso, los anuncios se bloquearon en menos de dos horas y el los actores maliciosos fueron eliminados rápidamente de nuestras plataformas.

No estaba claro a qué se refería el representante al decir los anuncios fueron bloqueados en menos de dos horas. Evidencia aportada por Trend Micro y en las redes sociales mostraron varios anuncios que contenían sustancialmente el mismo JavaScript se ejecutó durante una semana. los representante no respondió a las preguntas de seguimiento en busca de un Cronología de cuándo comenzaron y terminaron los anuncios abusivos.

Otras lecturas

La moda de Cryptojacking que drena su CPU ahora realizada por 2.500 sitios El problema de la criptominería basada en la web se ha convertido casi en una epidemia. proporciones, una variedad de programas AV han comenzado a advertir de scripts de minería de criptomonedas alojados en sitios web y que ofrecen a los usuarios La opción de bloquear la actividad. Mientras que la criptomoneda drive-by la minería es un abuso que agota la electricidad y la informática de los visitantes recursos, no hay indicios de que instale ransomware o otros tipos de malware, siempre y cuando las personas no hagan clic en maliciosos descargas

Esta publicación se actualizó para agregar comentarios de Google.